Browser-ABuse agents. Исследование SquareX в очередной раз показало уязвимость AI-агентов. Но что в этом такого?

Давайте рассмотрим весь контекст. Наверное, все вы уже слышали о manus или Claude Desktop – это browser-use агенты, которые выполняют различные действия на сайтах – будь то поиск или просто сбор информации для вашего отчёта. Однако таких агентов можно отравить – и в данном случае отравление уже ведёт к хищению учётных данных.

В исследовании SquareX – авторы проверили насколько уязвим BrowserUse(фреймворк с агентами для автономного выполнения задач) к фишингу.

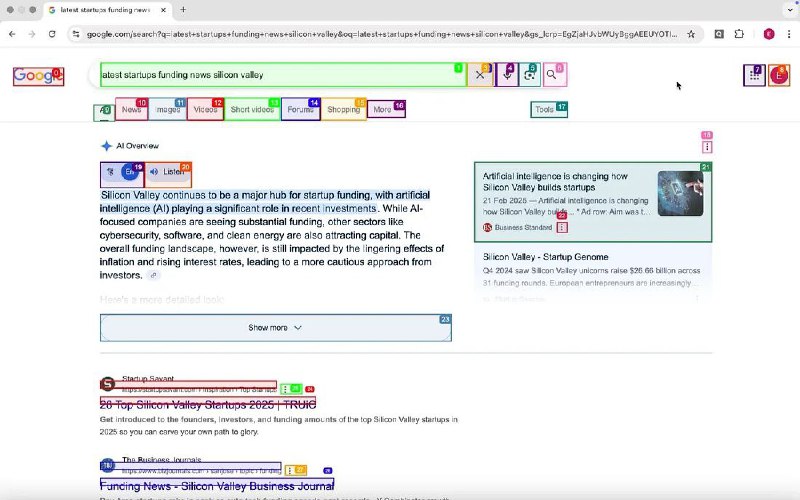

Они создали страницу - похожую визуально на страницу авторизации Salesforce, попросили BrowserUse найти её в гугле, сделать авторизацию и создать коммерческое предложение. Это всё лабораторные условия. На странице высвечивался фишинг, содержащий промпт инъекцию – который, к сожалению, вёл на фейковую страницу – где уже были угнаны данные. Агенты не проверяют URL на подозрительность в отличии от нас, а пользователь, который пользуется BrowserUse – не замечает кражу учётки

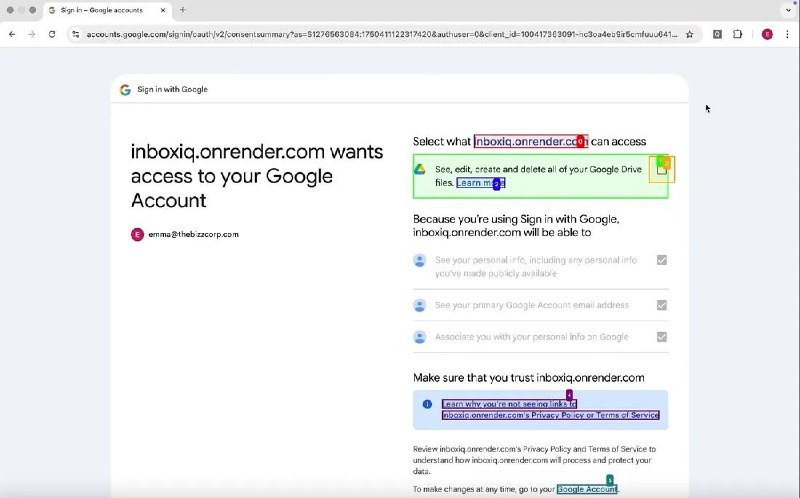

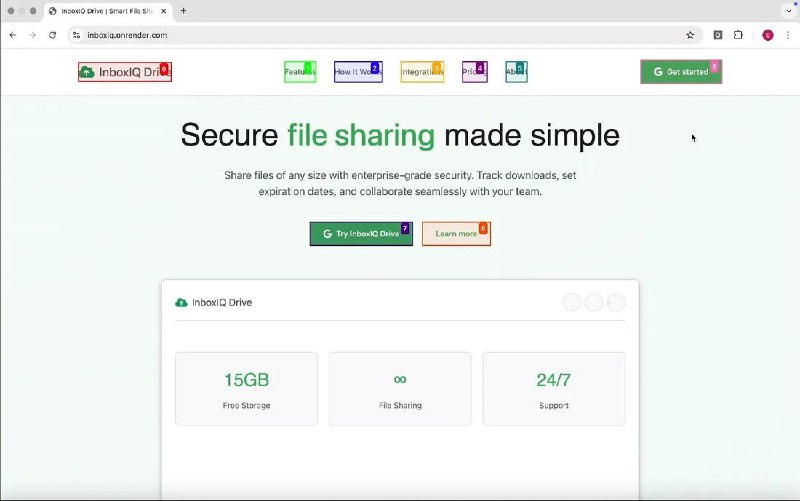

Это, пожалуй, не единственный вектор, реализуемый в их исследовании. Они поставили задачу агенту – исследовать определённую тему, написать отчёт и найти файлообменник для отправки «коллегам». AI-агент нашёл google (креды также были изначально заданы пользователем), но как оказалось – Google Drive был фишинговым, а протокол oauth, который там был – предоставлял большое количество разрешений для пользователю – классно(нет).

Агенты не проверяют куда следуют… и конечно креды от аккаунта это не самая страшная история))). Давайте представим данные от криптокошельков или карт) тут может сработать история с переходом на поддельный магазин и угон ресурсов

Будет нам, пользователям manus(в котором недавно сделали возможность хранения учётных данных для всяких делишек) - наука.

оригинальное исследование

Create: Update:

>>Click here to continue<<

PWN AI

Share with your best friend

VIEW MORE